Duqu liczy sobie co najmniej 4 lata

14 listopada 2011, 13:28Dokonana przez Kaspersky Lab analiza trojana Duqu wskazuje, że przestępcy pracowali nad szkodliwym kodem od co najmniej czterech lat. Laboratorium badało fragmenty trojana przesłane przez ekspertów z Sudanu

Microsoft kolejną ofiarą cyberprzestępców

25 lutego 2013, 10:37Microsoft to kolejna wielka firma, która ostatnio padła ofiarą cyberprzestępców. Koncern z Redmond poinformował, że został zaatakowany w podobny sposób jak wcześniej Facebook i Apple. Odkryliśmy, że niewielka liczba naszych komputerów, w tym maszyny z wydziału zajmującego się produkcją oprogramowania na platformę Mac, została zarażona szkodliwym kodem za pomocą technik opisanych przez inne zaatakowane organizacje - czytamy w oświadczeniu Microsoftu.

Skrajnie niebezpieczna dziura w Windows

12 listopada 2014, 11:43Microsoft apeluje do użytkowników Windows, by zastosowali najnowsze poprawki. Znajduje się wśród nich łata na potencjalnie niezwykle niebezpieczną dziurę występującą we wszystkich wersjach systemu operacyjnego z Redmond.

Poważna dziura w Linuksie

20 stycznia 2016, 11:29Przez niemal trzy lata miliony serwerów, pecetów i innych urządzeń z systemem Linux było narażonych na atak, który pozwalał nieuprawnionej aplikacji bądź osobie na zdobycie uprawnień administratora. Producenci dużych dystrybucji Linuksa załatają dziurę prawdopodobnie jeszcze w bieżącym tygodniu

Więcej ataków z użyciem koparek kryptowalut. Ransomware mniej popularne

15 marca 2018, 11:00Microsoft informuje, że firmowi specjaliści ds. bezpieczeństwa obserwują coraz więcej ataków, podczas których komputery ofiar infekowane są oprogramowaniem wydobywającym kryptowaluty. Jednocześnie spada liczba ataków za pomocą ransomware.

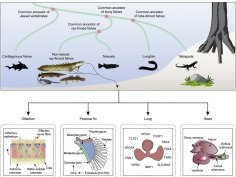

Jesteśmy bardziej podobni do prymitywnych ryb, niż nam się wydaje

5 lutego 2021, 11:20Wyjście zwierząt z wody na ląd to jedno z najważniejszych wydarzeń w ewolucji. Kluczem do zrozumienia, jak do tego doszło, jest odkrycie, kiedy i jak wyewoluowały płuca i kończyny. Wykazaliśmy, że biologiczne podstawy do ich ewolucji istniały na długo przed tym, zanim pierwsze zwierzę wyszło na brzeg, mówi profesor Guojie Zhang z Uniwersytetu w Kopenhadze.

Atak na Skype'a

26 marca 2007, 11:04Skype został zaatakowany przez nową odmianę konia trojańskiego Stration. Szkodliwy kod rozprzestrzenia się za pośrednictwem odnośnika rozsyłanego do posiadaczy Skype’a.

Program złapie pedofila

21 października 2008, 11:11Na Lancaster University powstaje oprogramowanie, którego zadaniem będzie identyfikowanie pedofilów. Program będzie analizował język i składnię online'owych wypowiedzi (np. w chatroomach) i na tej podstawie ma wyłapać np. 30-latka udającego osobę w wieku 14 lat.

Adobe pokona Microsoft?

31 grudnia 2009, 10:42Zdaniem firmy McAfee w przyszłym roku najczęściej atakowanym oprogramowaniem będą produkty firmy Adobe. Reader i Flash znajdą się na celowniku cyberprzestępców częściej niż ulubiony ich cel - Microsoft Office. Prognozy McAfee wynikają z faktu, że Reader i Flash to najpopularniejsze programy na świecie.

Kto pisze Linuksa?

2 grudnia 2010, 12:21W najnowszym raporcie "Who Writes Linux", opublikowanym przez Linux Foundation, poinformowano o zmniejszającej się liczbie firm pracujących nad rozwojem Linuksa oraz o spowalniającym procesie tworzenia kodu. W trzecim dorocznym raporcie zwrócono też uwagę na fakt, iż coraz większe znaczenie dla rozwoju opensource'owego systemu mają firmy związane z rynkiem mobilnym.